En cas d’erreur sur vos web services exposés, vous savez déjà trouver les informations dans les différentes logs :

- /www/instanceIWS/logs : pour la partie APACHE

- /www/instanceIWS/wlp/usr/servers/instanceIWS/logs : pour la partie Java

A certains moment, ces logs ne vous sortiront pas d’affaire et vous aurez besoin de plus d’informations, aussi bien au niveau de l’exécution qu’au niveau de la communication.

Voici les possibilités à votre disposition pour tracer le plus finement possible le comportement de votre instance IWS.

Lancer l’instance IWS en mode « very verbose »

Commencez par arrêter l’instance si elle est active :

- ENDTCPSVR SERVER(*HTTP) HTTPSVR(INSTANCE)

Ensuite, suivez les étapes suivantes :

- STRTCPSVR SERVER(*HTTP) HTTPSVR(INSTANCE ‘-vv’)

- Démarre le serveur en demandant de générer un maximum de traces

- Reproduire vos cas d’appel aux web services

- ENDTCPSVR SERVER(*HTTP) HTTPSVR(INSTANCE)

- Arrête le serveur et génère des spoules contenant les traces

Tracer l’application

Il n’est pas nécessaire d’arrêter l’instance.

Suivez les étapes suivantes :

- TRCTCPAPP APP(*HTTP) SET(*ON) HTTPSVR(INSTANCE) TRCLVL(*VERBOSE)

- Démarre la capture des informations concernant l’instance IWS

- Reproduire vos cas d’appel aux web services

- TRCTCPAPP APP(*HTTP) SET(*OFF)

- Arrête la capture et génère des spoules contenant les traces

« Sniffer » (analyser) le réseau

Si vous avez besoin d’observer la communication réseau elle-même, suivez les étapes suivantes :

- TRCCNN SET(*ON) TRCTYPE(*IP) TCPDTA(*N (port) () *N ‘IP‘)

- Démarre la capture des paquets IP

- Où :

- port : port d’écoute de votre web service (exemple : 80, 10021)

- IP : IP d’écoute de votre web service (une des IP de votre partition associée à l’instance IWS)

- Reproduire vos cas d’appel aux web services

- TRCCNN SET(*OFF) OUTPUT(*STMF) TOSTMF(‘/tmp/ws.pcap’)

- Arrête la capture des paquets IP et génère un fichier sur l’IFS au format .pcap.

Ce format de fichier est reconnu par les analyseurs de trafic réseau. Vous pouvez dès lors le récupérer sur votre poste de travail et l’analyser.

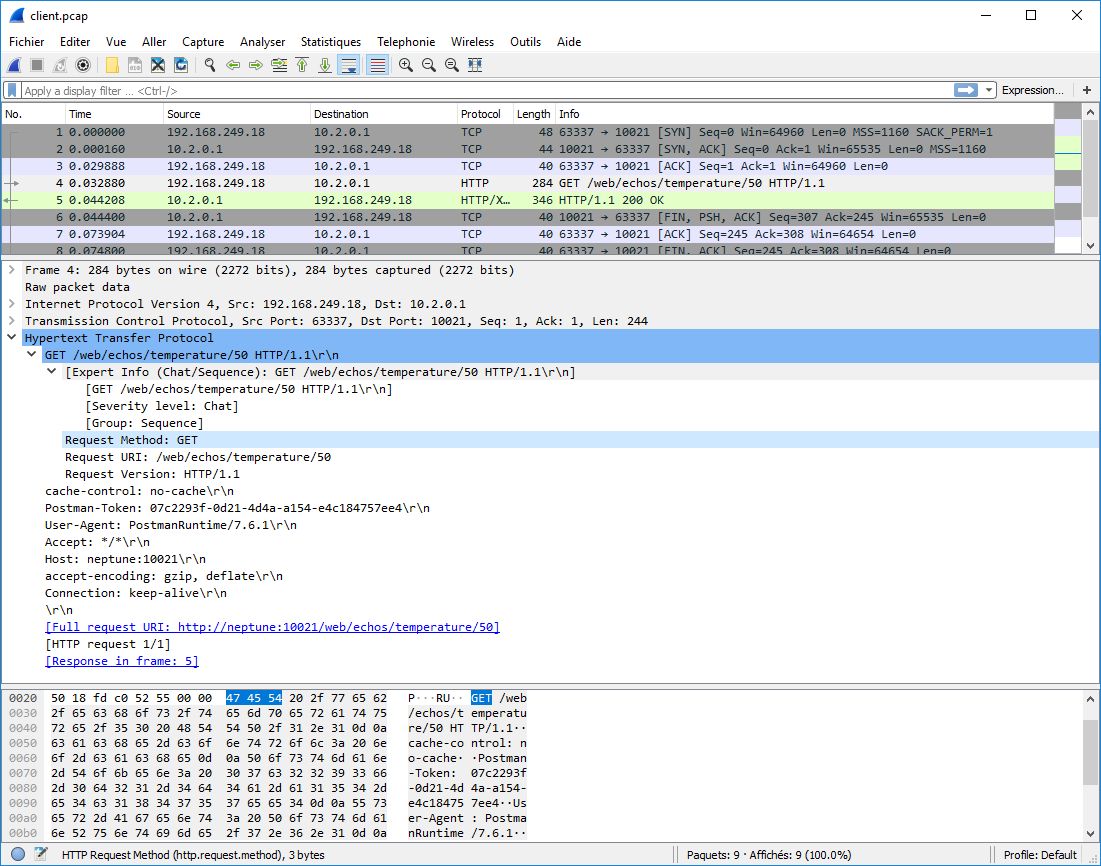

Ci-dessous, une capture d’écran avec Wireshark édition portable (sans installation) disponible ici : https://www.wireshark.org/download.html

On a pas toujours envie d’en arriver là, mais cela permet de lever le doute sur la partie communication et principalement le comportement des équipements réseau intermédiaires (routeur, proxy, reverse proxy …).