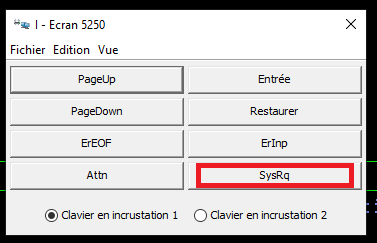

C’est un menu que vous pouvez lancer à tout moment par la combinaison de touche <flèche> + <ATTN> + <Enter>

Si vous avez du mal au clavier vous pouvez dans ACS faire un clique droit !

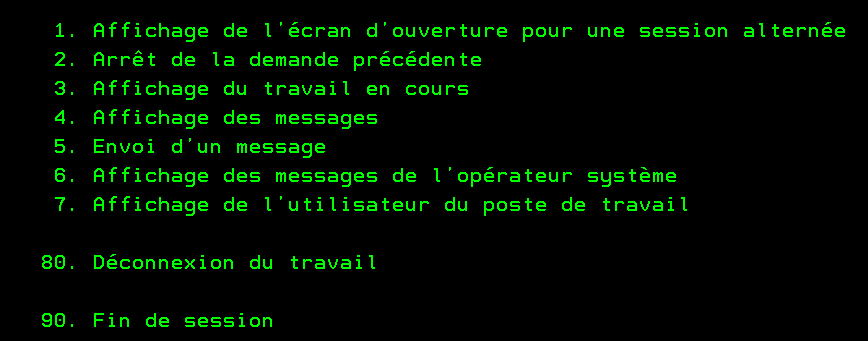

Ce menu vous propose des actions voici un source qui vous permet de voir ces options

Le programme en CLP

pgm

dclf wrkattn

dcl &msg *char 100

dcl &txt *char 50

RTVMSG MSGID(CPX2313) MSGF(QCPFMSG) MSG(&MSG)

DOUNTIL COND(&IN03) /* do */

RTVOBJD OBJ(%SST(&MSG 1 10)) OBJTYPE(*CMD) TEXT(&txt)

chgvar &cmd001 (%sst(&msg 1 10) *cat &txt)

RTVOBJD OBJ(%SST(&MSG 12 10)) OBJTYPE(*CMD) TEXT(&txt)

chgvar &cmd002 (%sst(&msg 12 10) *cat &txt)

RTVOBJD OBJ(%SST(&MSG 23 10)) OBJTYPE(*CMD) TEXT(&txt)

chgvar &cmd003 (%sst(&msg 23 10) *cat &txt)

RTVOBJD OBJ(%SST(&MSG 34 10)) OBJTYPE(*CMD) TEXT(&txt)

chgvar &cmd004 (%sst(&msg 34 10) *cat &txt)

RTVOBJD OBJ(%SST(&MSG 45 10)) OBJTYPE(*CMD) TEXT(&txt)

chgvar &cmd005 (%sst(&msg 45 10) *cat &txt)

RTVOBJD OBJ(%SST(&MSG 56 10)) OBJTYPE(*CMD) TEXT(&txt)

chgvar &cmd006 (%sst(&msg 56 10) *cat &txt)

RTVOBJD OBJ(%SST(&MSG 67 10)) OBJTYPE(*CMD) TEXT(&txt)

chgvar &cmd007 (%sst(&msg 67 10) *cat &txt)

RTVOBJD OBJ(%SST(&MSG 78 10)) OBJTYPE(*CMD) TEXT(&txt)

chgvar &cmd008 (%sst(&msg 78 10) *cat &txt)

RTVOBJD OBJ(%SST(&MSG 89 10)) OBJTYPE(*CMD) TEXT(&txt)

monmsg cpf9801

chgvar &cmd009 %sst(&msg 89 10)

SNDRCVF RCDFMT(FMT01)

IF COND(&IN03) THEN(LEAVE)

enddo

endpgmL’écran

A*

A DSPSIZ(24 80 *DS3)

A CA03(03)

A R FMT01

A*%%TS SD 20221129 091353 QSECOFR REL-V7R4M0 5770-WDS

A 1 20'Liste des commandes ATTN'

A DSPATR(HI)

A 3 2' 1'

A CMD001 61A O 3 6

A 4 2' 2'

A CMD002 61A O 4 6

A 5 2' 3'

A CMD003 61A O 5 6

A 6 2' 4'

A CMD004 61A O 6 6

A 7 2' 5'

A CMD005 61A O 7 6

A 8 2' 6'

A CMD006 61A O 8 6

A 9 2' 7'

A CMD007 61A O 9 6

A 10 2'80'

A CMD008 61A O 10 6

A 11 2'90'

A CMD009 61A O 11 6

A 22 4'F3=Exit'Vous l’avez compris l’information se trouve dans le message CPX2313 .

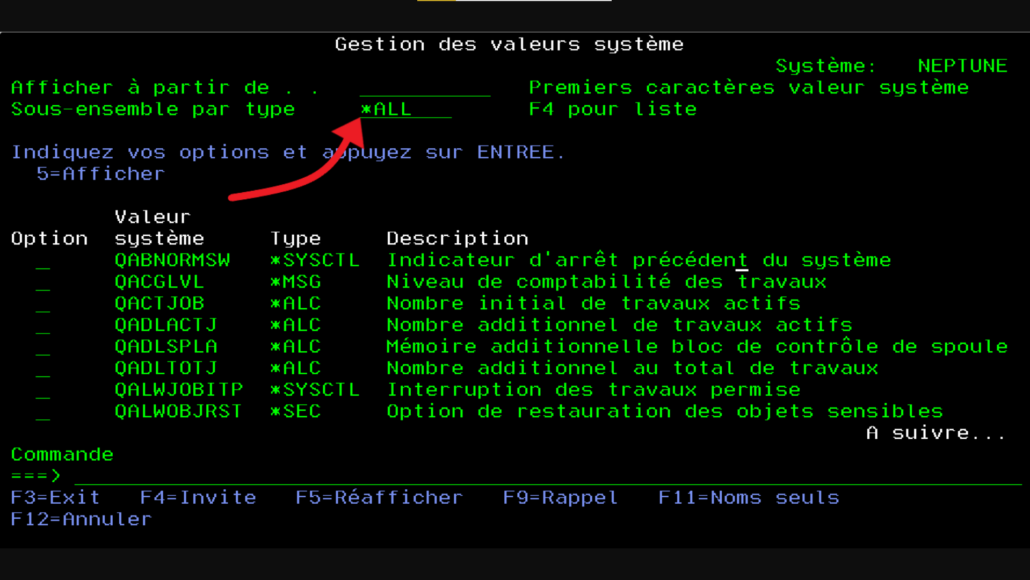

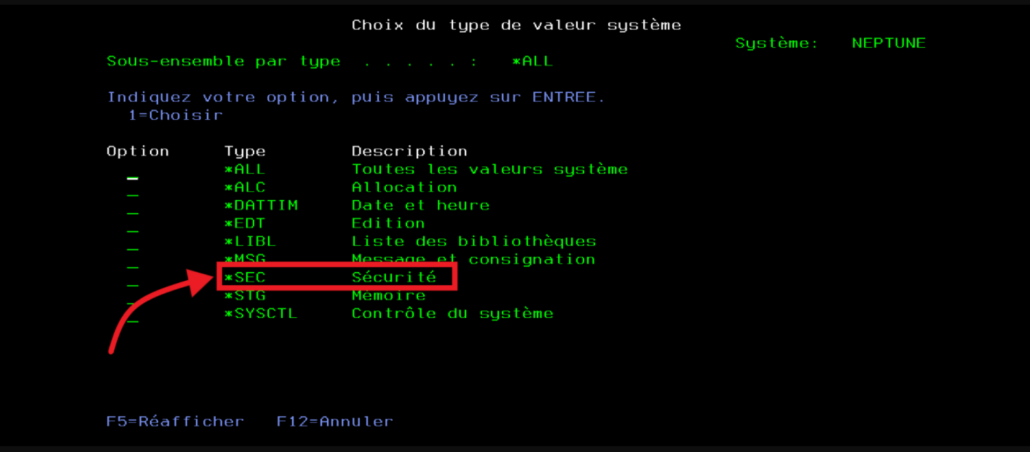

Donc pour customiser votre menu ATTN, il vous suffit de faire un changement sur ce message, attention c’est pour tous les utilisateurs de votre système …

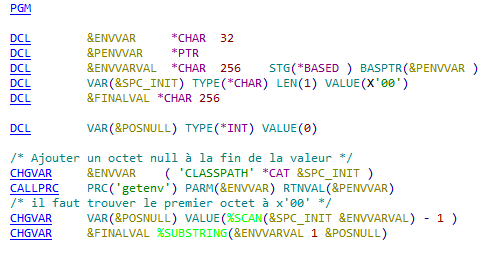

On rencontre parfois ces 2 customisations que je vous ai mis dans un programme CLP

pgm

/*-------------------------------------*/

/* Customisation du menu ATTN */

/* 2 on remplace DSPJOB par WRKJOB */

/* 4 on remplace SNDMSG par SNDSMTPEMM */

/*-------------------------------------*/

dcl &msg *char 100

RTVMSG MSGID(CPX2313) MSGF(QCPFMSG) MSG(&MSG)

chgvar %SST(&MSG 12 10) 'WRKJOB'

chgvar %sst(&msg 34 10) 'SNDSMTPEMM'

CHGMSGD MSGID(CPX2313) MSGF(QCPFMSG) MSG(&MSG)

endpgmVous pourrez désormais gérer vos travaux et envoyer un mail (si tout est paramétré chez vous)