Archive pour l’année : 2025

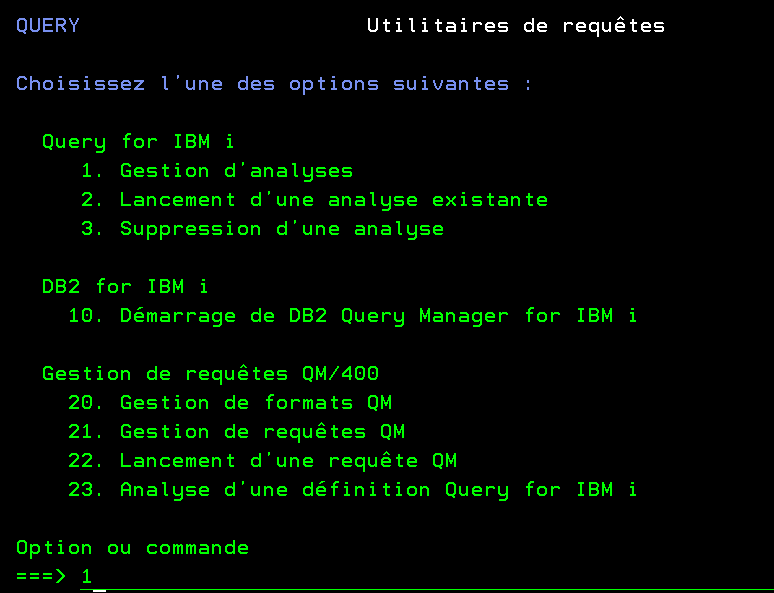

Query est de moins en moins utilisé sur IBMi.

Mais certain d’entre vous continuent de l’utiliser et depuis la version 7.6 l’option 1 ne fonctionne plus.

Quand vous lancez cette option rien rien ne se passe …

==>STRQRY

Pas de panique ce problème est connu chez IBM

L’apar DT435933 semble décrire ce problème : http://ibm.com/mysupport/s/defect/aCIKe000000XwKIOA0/dt435933?language=en_US

il est corrigé par la SJ05457 https://www.ibm.com/mysupport/s/fix-information/aDrgJ000000006TSAQ/fi0135164?language=en_US

Une fois la récupération et l’application de la PTF, tout fonctionne normalement

APYPTF LICPGM(5770SS1) SELECT(SJ05457)

Objet QQUDA de QSYS type *PGM rebaptisé QPZA002137.

Objet QPZR002137 de QSYS type *PGM rebaptisé QQUDA.

PTF 5770SS1-SJ05457 V7R6M0 appliquée provisoirement à bibliothèque QSYS

Conclusions:

Mais n’oubliez pas vous devez continuer à migrer vos querys vers des requêtes SQL, plus faciles à gérer

U

Un UUID (Universally Unique Identifier), également appelé GUID (Globally Unique Identifier), est un identifiant conçu pour être unique à l’échelle mondiale. Il est couramment utilisé dans les échanges de données via des webservices pour identifier de manière fiable des ressources.

Voici trois méthodes permettant de générer des UUID sur votre système IBM i.

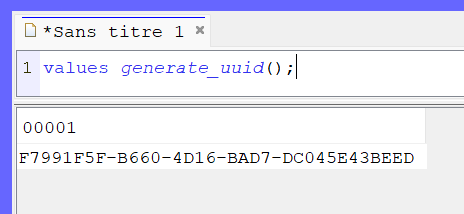

1) En SQL

Depuis peu, la génération d’UUID est possible directement en SQL via la fonction scalaire GENERATE_UUID.

Nécessite :

IBM i 7.5 : SF99950 niveau 8

IBM i 7.4 : SF99704 niveau 29

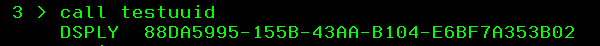

2) En RPG

Il est également possible de générer un UUID en RPG en utilisant l’API MI _GENUUID. Pour obtenir le résultat au format hexadécimal, il convient de l’associer à la procédure cvthc.

**free

ctl-opt dftactgrp(*no);

dcl-s uuidHexa char(32) inz ;

dcl-c UUID_VERSION 4;

// DS d'un UUID

dcl-ds DSUUID qualified template;

bytesProv uns(10) inz(%size(DSUUID));

bytesAvail uns(10) inz(0);

version uns(3) inz(0);

*n char(7) inz(*allx'00');

uuid char(16) inz(*allx'00');

End-ds;

dcl-ds UUID likeds(DSUUID) inz(*LIKEDS);

// Prototype récupération UUID

dcl-pr generUUID extProc('_GENUUID');

dsuuid likeds(DSUUID);

End-pr;

// Conversion caractère -> hexa

dcl-pr CharToHex ExtProc('cvthc');

hexResult Char(65534) Options(*VarSize);

charInput Char(32767) Options(*VarSize);

charNibbles Int(10) Value;

End-Pr;

dcl-pi *n ;

end-pi ;

UUID.version = UUID_VERSION;

// génération de l'UUID

generUUID(UUID);

// Conversion en hexa

CharToHex ( uuidHexa : UUID.uuid : %Size(UUID.uuid) * 2 );

dsply %concat('-':%subst(uuidHexa:1:8):%subst(uuidHexa:9:4):

%subst(uuidHexa:13:4):%subst(uuidHexa:17:4):

%subst(uuidHexa:21:12)) ;

*inlr = *on;

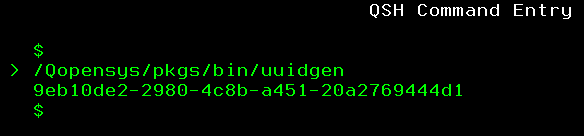

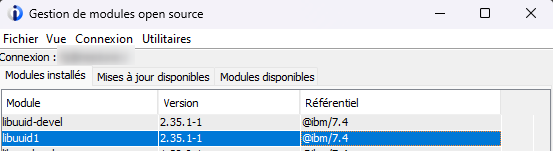

3) Opensource

Dernière proposition, utiliser la commande uuidgen.

Nécessite libuuid1

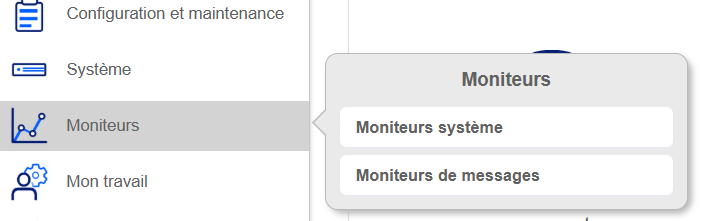

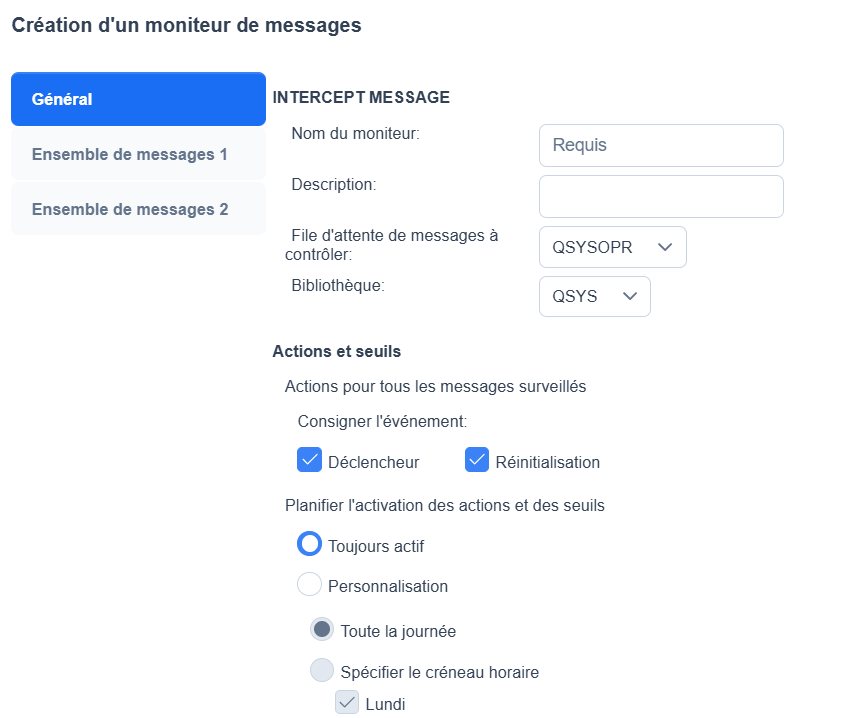

Vous pouvez indiquer des moniteurs dans Navigator for I

C’est des moniteurs qui vont se déclencher sur un évènement, vous avez 2 types de moniteur (Système et message)

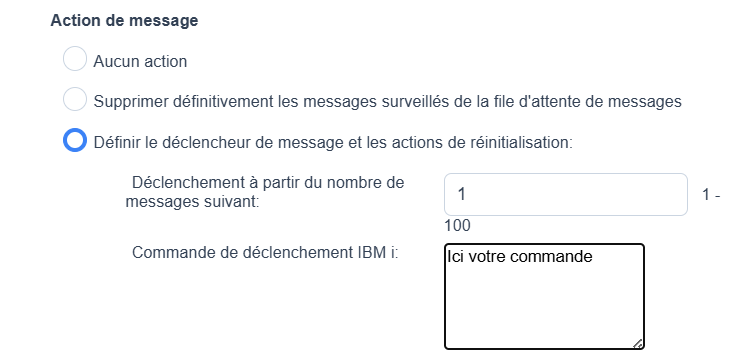

Vous devrez pouvez indiquer une action sur ces évènements, voici le template d’un programme en CLLE pour un moniteur de message

C’est conseiller d’en utiliser un pour organiser cette supervision

La Commande à mettre dans l’interface sera

CALL PGM(MYLIB/ALERTALL) PARM(‘&MON’ ‘&EVENTTYPE’ ‘&DATE’ ‘&TIME’ +

‘&MSGID’ ‘&MSGSEV’ ‘&MSGTYPE’ ‘&MSGCOUNT’ ‘&MSGTEXT’ +

‘&FRMJOBNAME’ ‘&FRMJOBNUMBER’ ‘&FRMPROGRAM’ ‘&FRMUSER’ +

‘&OWNER’ ‘&VAL’ ‘&TVAL’ ‘&TDUR’ ‘&INTVL’ ‘&RVAL’ ‘&RDUR’)

Les variables seront remplacés par les valeurs correspondantes

Vous devrez lui indiquer un nom

Les paramètres à remplir sont intuitifs , par exemple tous les messages avec réponse

.

Vous indiquerez ici votre commande de traitement

.

Programme exemple ALERTALL

le plus souvent, on aura qu’un seul moniteur ou plusieurs qui supervisent la même file généralement QSYSOPR

et on aura des alertes adaptées en fonction des identifiants de messages

les messages sont données à titre d’exemple

PGM PARM(&MON &EVENTTYPE &DATE &TIME +

&MSGID &MSGSEV &MSGTYPE &MSGCOUNT &MSGTEXT +

&FRMJOBNAME &FRMJOBNUMBER &FRMPROGRAM &FRMUSER +

&OWNER &VAL &TVAL &TDUR &INTVL &RVAL &RDUR)

/* Déclaration des paramètres généraux */

DCL VAR(&MON) TYPE(*CHAR) LEN(20) /* Nom du moniteur */

DCL VAR(&EVENTTYPE) TYPE(*CHAR) LEN(10) /* Type d’événement (TRIGGER, RESET, etc.) */

DCL VAR(&DATE) TYPE(*CHAR) LEN(10) /* Date (format système) */

DCL VAR(&TIME) TYPE(*CHAR) LEN(6) /* Heure HHMMSS */

/* Variables spécifiques aux moniteurs de messages */

DCL VAR(&MSGID) TYPE(*CHAR) LEN(7) /* Identifiant du message */

DCL VAR(&MSGSEV) TYPE(*CHAR) LEN(2) /* Gravité */

DCL VAR(&MSGTYPE) TYPE(*CHAR) LEN(10) /* Type de message */

DCL VAR(&MSGCOUNT) TYPE(*CHAR) LEN(5) /* Nombre de messages */

DCL VAR(&MSGTEXT) TYPE(*CHAR) LEN(256) /* Texte du message */

DCL VAR(&FRMJOBNAME) TYPE(*CHAR) LEN(10) /* Nom du job émetteur */

DCL VAR(&FRMJOBNUMBER) TYPE(*CHAR) LEN(6) /* Numéro du job */

DCL VAR(&FRMPROGRAM) TYPE(*CHAR) LEN(10) /* Programme origine */

DCL VAR(&FRMUSER) TYPE(*CHAR) LEN(10) /* Utilisateur origine */

/* Variables spécifiques aux moniteurs systèmes */

DCL VAR(&OWNER) TYPE(*CHAR) LEN(10) /* Propriétaire du moniteur */

DCL VAR(&VAL) TYPE(*CHAR) LEN(20) /* Valeur mesurée */

DCL VAR(&TVAL) TYPE(*CHAR) LEN(20) /* Seuil déclencheur */

DCL VAR(&TDUR) TYPE(*CHAR) LEN(10) /* Durée de dépassement */

DCL VAR(&INTVL) TYPE(*CHAR) LEN(10) /* Intervalle de mesure */

DCL VAR(&RVAL) TYPE(*CHAR) LEN(20) /* Valeur de reset */

DCL VAR(&RDUR) TYPE(*CHAR) LEN(10) /* Durée de reset */

/* choix du traitement en fonction du message */

SELECT

/* Objet verrouillé */

WHEN COND(&MSGID *EQ ‘CPF3202’) DO

SUBR SUBR(T_CPF3202)

ENDDO

/* Fichier Plein */

WHEN COND(&MSGID *EQ ‘CPF5272’) DO

SUBR SUBR(T_CPF5272)

ENDDO

/*objet non trouvé */

WHEN COND(&MON *EQ ‘CPF9801’) DO

SUBR SUBR(T_CPF9801)

ENDDO

OTHERWISE DO

/* traitement par défaut */

/* Envoi d’un message à l’opérateur système */

SNDMSG MSG(‘ALERTE : Moniteur ‘ *CAT &MON *BCAT +

‘MSGID=’ *CAT &MSGID *BCAT +

‘VAL=’ *CAT &VAL *BCAT ‘TVAL=’ *CAT &TVAL) +

TOUSR(*SYSOPR)

ENDDO

RETURN

/* Sous programme traitement CPF3202 */

SUBR SUBR(T_CPF3202)

/* Traitement ici */

SUBRRTN

/* Sous programme traitement CPF5272 */

SUBR SUBR(T_CPF5272)

/* Traitement ici */

SUBRRTN

/* Sous programme traitement CPF9801 */

SUBR SUBR(T_CPF9801)

/* Traitement ici */

SUBRRTN

ENDPGM

Vous pouvez gérer leurs status de moniteurs

Arrêt / redémarrage des moniteurs

CALL PGM(QSYSDIR/QNAVMNSRV) PARM(‘*START’)

CALL PGM(QSYSDIR/QNAVMNSRV) PARM(‘*STOP’)

ils sont démarrés par défaut à l’IPL à l’identique des ce qui tournait avant l’arrêt

Conclusion :

C’est une solution simple si vous n’avez pas de solution de supervision

Mais il est conseillé de centralisé toute votre supervision en un point unique par exemple un Centreon / Nagios

Plutôt que de multiplier les solution hétéroclites, qui complexifie la vision globale

Remarque :

Comme solution IBMi, vous pouvez également utiliser les WATCHERs pour réaliser la même chose

Vous êtes nombreux à vous poser des questions, voici quelques précisions, pour envisager une migration maitrisée

Première modification importante BRMS n’est plus édité par IBM, mais par la société Fortra, il change de nom de produit 5770BR1 devient 5770BR2 , https://www.fortra.com/fr

A partir du premier octobre 2025 BRMS (5770BR1) n’est plus supporté par IBM, si voulez du support vous devrez passer sur BR2 qui n’est pas commercialisé par IBM. Il est édité par la société Fortra et vous devrez prendre une souscription facturable par processeur au près de cette éditeur

Pour commencer, vous devez télécharger BR2 ici

https://login.ibm.com/authsvc/mtfim/sps/authsvc?PolicyId=urn:ibm:security:authentication:asf:basicldapuser&Target=https%3A%2F%2Flogin.ibm.com%2Foidc%2Fendpoint%2Fdefault%2Fauthorize%3FqsId%3D141fac42-f0c4-4497-a665-94b2d3418770%26client_id%3DNGY4NTg4MWUtNjZlMy00

Attention :

BR1 et BR2 sont incompatibles sur une même partition, mais ils pourront continuer à communiquer au sein d’un même Power pour la durée de votre migration, qui doit être le plus réduite possible, a cause des nouveautés qui arrivent

Avant de migrer sauvegarder la bibliothèque QUSRBRM qui contient vos fichiers de paramétrages

Vous devrez faire attention à tout ce que vous avez customisé, attention particulièrement aux fonctions usage et programmes d’exit et aux jobs planifiés etc …

Pour éviter les problèmes ,vous devrez suivre rigoureusement la procédures de migration proposé par FORTRA

2 liens à connaitre

2 Dates à connaitre

Premier octobre 2025 BRMS (5770BR1) n’est plus supporté par IBM sauf bug connus

Premier janvier 2026, le support de (5770BR1) deviendra limité aux incidents ou défauts connus. Plus aucune nouvelle fonctionnalité ni correctif ne sera proposé.

Conclusion :

Pas de panique ca ne s’arrête pas d’un coup, mais vous devrez envisager une migration pour bénéficier du nouvel interface graphique et des évolutions futures

Merci à Benoit THEVENET pour l’alerte

Voici un complément sur mes informations erronées ou incomplètes , merci à celui qui m’a remonté ces précisons

Je me permets de te contacter au sujet du post que tu as fait sur BRMS. Je suis désolé mais je vais te contredire sur plusieurs points en raison d’informations erronées.

1) Lorsque tu indiques que BRMS n’est plus édité par IBM, malheureusement cela n’est pas exact. IBM a externalisé le développement de BRMS, il y a près de … 10 ans déjà. Cela n’est donc pas une nouveauté. Mais Fortra ne commercialise pas BRMS, la seule société commercialisant BRMS est IBM. IBM est donc toujours l’unique éditeur du produit. De plus ce sont eux qui fournissent le cahier des charges des développements à Fortra.

Pour information, c’est également le cas pour PowerHA qui est également développé par Fortra et cela se passe dans les locaux d’IBM Rochester avec les anciens déveoppeurs d’IBM. RDi et une partie des développements de Db2 sont également externalisés.

2) Seul IBM fourni une licence BRMS sur le produit 5770-BR2. Fortra ne peut pas le faire. L’acquisition des licences s’effectue obligatoirement chez IBM.

3) BRMS ne change pas de nom, il se nomme toujours … BRMS. C’est le code produit qui change, mais encore une fois, cela n’est absolument pas une nouveauté car cela date de mars 2024.

4) A partir du 1er octobre 2024, contrairement à ce que tu indiques, BRMS (5770-BR1) sera toujours supporté par IBM. C’est le support de nouveaux problèmes qui ne sera plus dans le scope du support IBM. En clair, l’assistance au paramétrage et à la configuration de l’ancienne version de BRMS (5770-BR1) et la correction des défauts connus seront toujours effectués par le support IBM.

5) Ton lien de téléchargement n’est pas bon. Il ne fonctionne pas. Le bon lien est généré par ESS et reste valable 24 à 48 heures maximum.

Le lien de base est https://www.ibm.com/servers/eserver/ess/index.wss puis il faut aller ensuite dans les téléchargements.

6) La bibliothèque QUSRBRM n’est pas désinstallée lors du retrait de BRMS (5770-BR1), au contraire elle reste sur le système afin de migrer sur la nouvelle version 5770-BR2.

7) Il n’y a aucune spécificité sur BRMS au 1er janvier 2026, quelle que soit la version.

Les principales nouveautés ne sont pas là car il s’agit plutôt d’un produit qui désormais est commercialisé en mode souscription, qui intègre toutes les options historiques et qui est facturé au core et non plus au système.

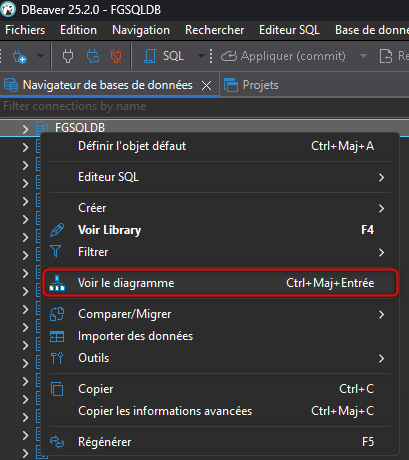

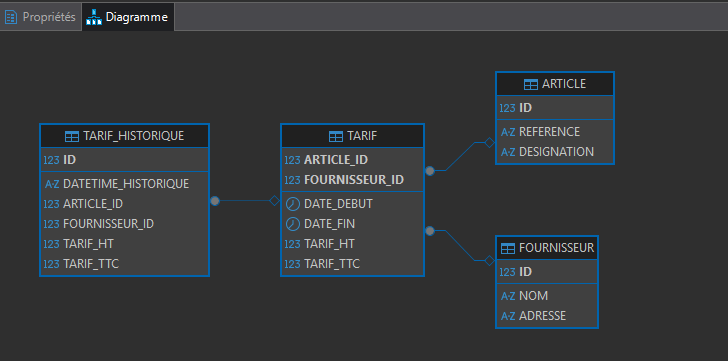

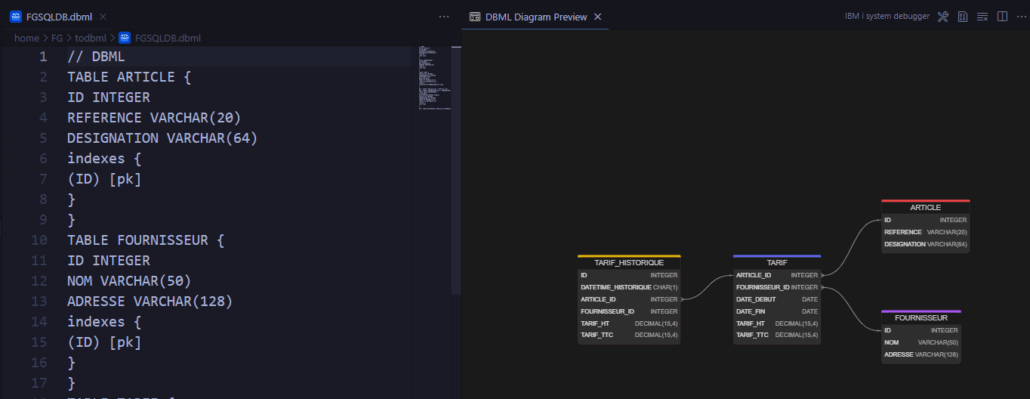

Il est possible avec certains logiciels de voir le schéma relationnel de votre base de données sous forme de diagramme.

Exemple dans DBEAVER :

L’inconvénient est qu’il faut ouvrir une fenêtre supplémentaire.

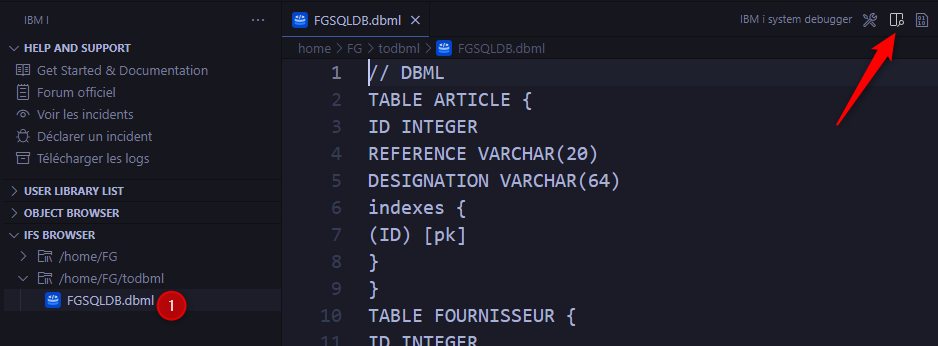

Si vous travaillez dans VSCode, voici une petite astuce pour afficher un schéma de BDD.

Installation de l’extension

Tout d’abord il faut installer l’extension DBML Entity-Relationship Diagrams visualizer :

https://marketplace.visualstudio.com/items?itemName=bocovo.dbml-erd-visualizer

Si vous ne l’avez pas encore fait, installer l’extension Code For i

https://marketplace.visualstudio.com/items?itemName=HalcyonTechLtd.code-for-ibmi

Récupération et compilation

Ensuite télécharger et compiler le programme RPG / commande ci-dessous :

Compiler en remplaçant <BIBOBJ> et <BIBSRC> par votre bibliothèque :

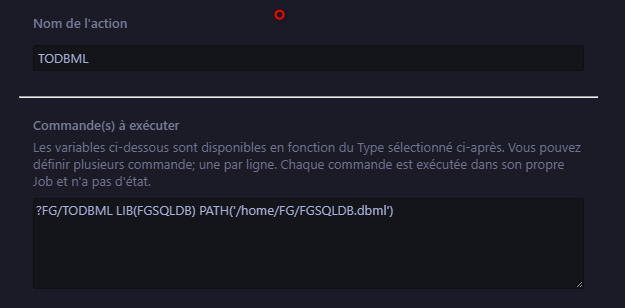

CRTSQLRPGI OBJ(<BIBOBJ>/TODBML) SRCFILE(<BIBSRC>/QRPGLESRC) CLOSQLCSR(*ENDMOD) OPTION(*EVENTF) DBGVIEW(*SOURCE) TGTRLS(*CURRENT) RPGPPOPT(*LVL2)CRTCMD CMD(<BIBOBJ>/TODBML) PGM(<BIBOBJ>/TODBML) SRCFILE(<BIBSRC>/QCMDSRC) ALLOW(*ALL) CURLIB(*NOCHG) PRDLIB(*NOCHG)Ajout de l’action Code for i

Ajouter l’action dans VSCode en remplaçant <BIBOBJ>, <BIBBDD>, <PATH> par votre bibliothèque, la bibliothèque de base de données et le chemin du fichier à générer :

?<BIBOBJ>/TODBML LIB(<BIBBDD>) PATH('<PATH>') Paramètres de la commande:

LIB : Bibliothèque de la base de données

PATH : Le chemin du fichier dbml qui sera généré

Exemple :

ps : Vous pouvez faire une action de type « fichier » avec rafraichissement de filtre.

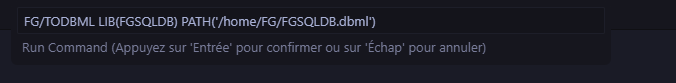

Lancer l’action

Visualisation du diagramme

Ouvrir le fichier et cliquer sur l’icone « show diagram » en haut à droite.

A vous de jouer !

Il est intéressant de constater que la richesse du rendu semble proportionnelle à la densité des relations dans la base… une coïncidence, sans doute 🙂

Si comme nous vous avez de nombreux certificats sur vos systèmes, le ménage peut s’avérer compliqué. En effet, au fur et à mesure des renouvellements, les nouveaux certificats sont installés, les nouvelles autorités également.

Mais les suppressions de certificats sont souvent remises à plus tard. Et l’on se retrouve avec un nombre importants de certificats pour lesquels il est préférable de contrôler la non utilisation avant suppression.

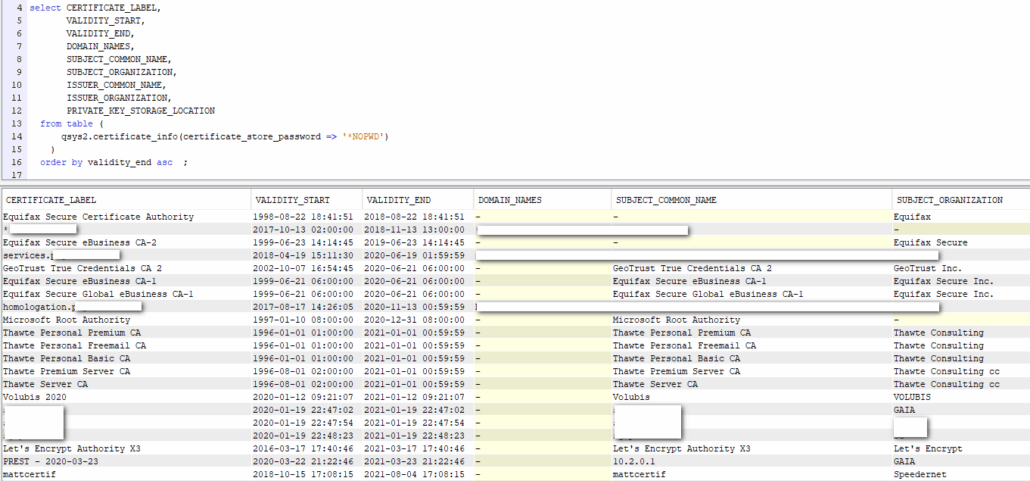

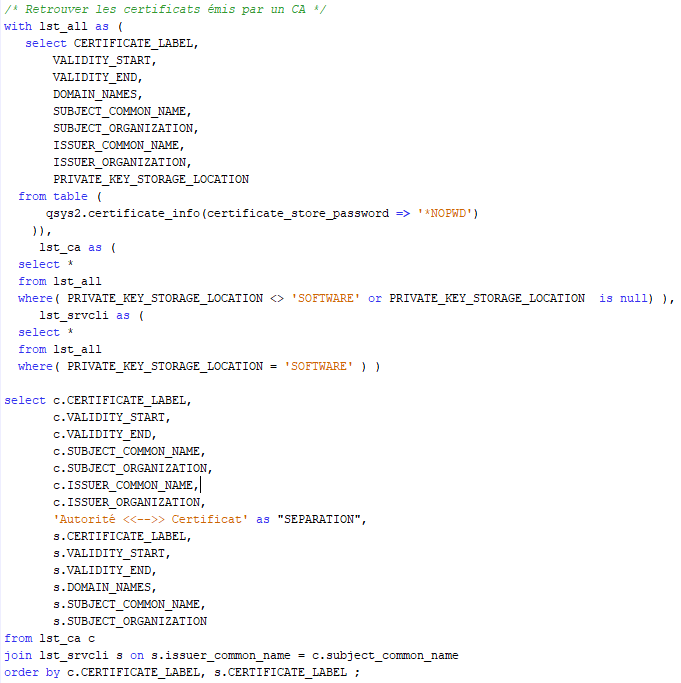

SQL va nous aider ici, avec le service qsys2.certificate_info (cf https://www.ibm.com/docs/en/i/7.6.0?topic=services-certificate-info-table-function) capable de nous donner la liste des certificats et leurs attributs.

qsys2.certificate_info

Permet d’obtenir facilement les principales informations sur les certificats et autorités de certification du magasin *SYSTEM :

La même vue dans DCM :

Et on remarque donc la nécessité du ménage (dans mon cas).

Premièrement, comment faire la distinction entre les certificats et les autorités de certifications ? En utilisant la colonne PRIVATE_KEY_STORAGE_LOCATION.

Autorité de certification

select CERTIFICATE_LABEL,

VALIDITY_START,

VALIDITY_END,

DOMAIN_NAMES,

SUBJECT_COMMON_NAME,

SUBJECT_ORGANIZATION,

ISSUER_COMMON_NAME,

ISSUER_ORGANIZATION,

PRIVATE_KEY_STORAGE_LOCATION

from table (

qsys2.certificate_info(certificate_store_password => '*NOPWD')

)

where( PRIVATE_KEY_STORAGE_LOCATION <> 'SOFTWARE' or PRIVATE_KEY_STORAGE_LOCATION is null)

Certificat

select CERTIFICATE_LABEL,

VALIDITY_START,

VALIDITY_END,

DOMAIN_NAMES,

SUBJECT_COMMON_NAME,

SUBJECT_ORGANIZATION,

ISSUER_COMMON_NAME,

ISSUER_ORGANIZATION,

PRIVATE_KEY_STORAGE_LOCATION

from table (

qsys2.certificate_info(certificate_store_password => '*NOPWD')

)

where PRIVATE_KEY_STORAGE_LOCATION = 'SOFTWARE'

Validité

Le premier élément trivial : quels sont les certificats périmés :

select CERTIFICATE_LABEL,

VALIDITY_START,

VALIDITY_END,

DOMAIN_NAMES,

SUBJECT_COMMON_NAME,

SUBJECT_ORGANIZATION,

ISSUER_COMMON_NAME,

ISSUER_ORGANIZATION,

PRIVATE_KEY_STORAGE_LOCATION

from table (

qsys2.certificate_info(certificate_store_password => '*NOPWD')

)

where validity_end <= current timestamp

order by validity_end asc ;

Lien

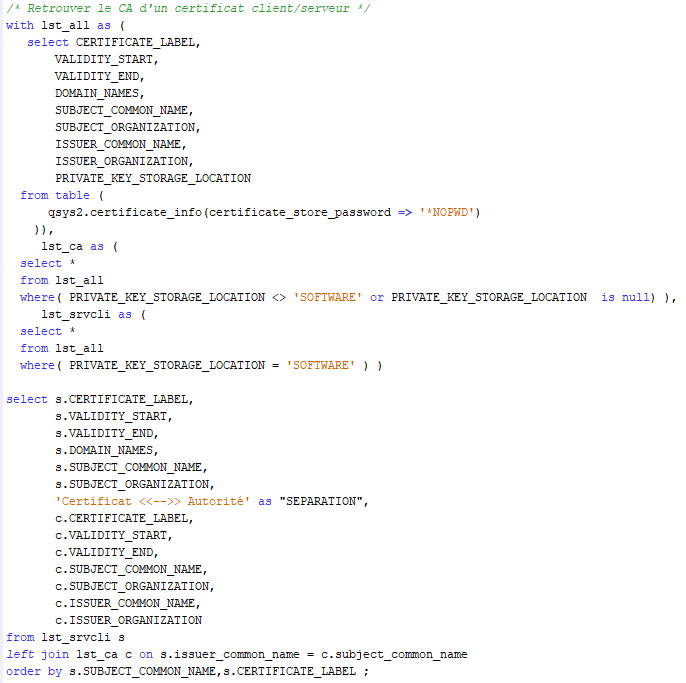

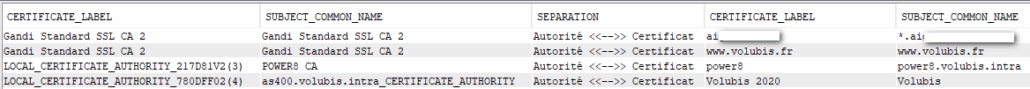

Les certificats sont émis (signés) par des autorités de certification, le lien entre les deux est donc un élément indispensable.

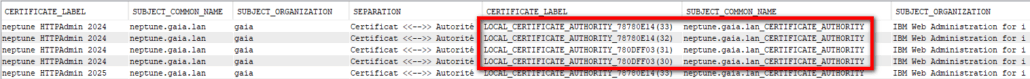

Nous pouvons donc maintenant répondre aux questions suivantes :

Pour chaque certificat client/serveur, quel est l’autorité de certification ?

Mais cela génère des doublons :

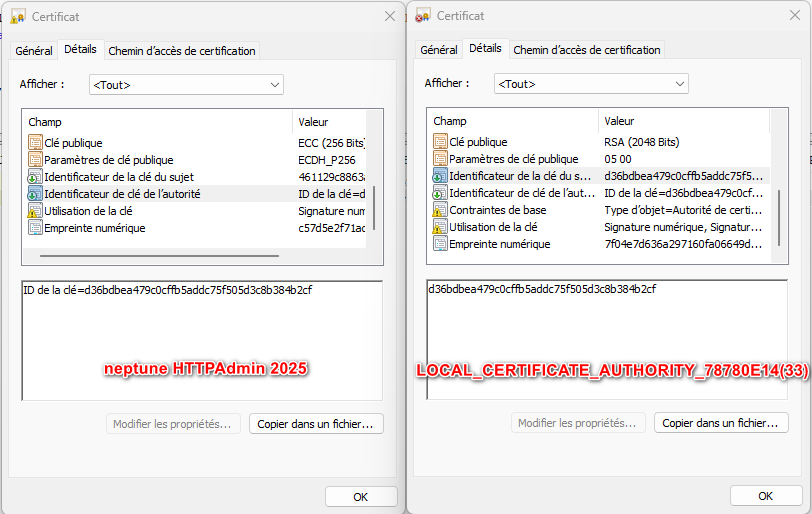

En effet, nous faisons le lien via le Common Name de l’autorité. Mais celui-ci n’est pas obligatoirement unique, et c’est bien le cas sur les autorités locales créées via les assistants de configuration IBM i.

Pour avoir un identifiant unique, il nous faut utiliser les identifiants de clés, qui elles sont distinctes :

Mais cette information est absente de la fonction table qsys2.certificate_info.

Nous donnerons une solution (pas si simple) lors d’un prochain article dédié.

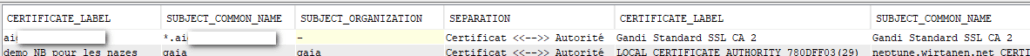

Malgré tout, ce problème ne concerne « que » les certificats générés depuis une autorité locale, elle même créée via les assistants IBM i, les autorités publiques ayants des noms uniques.

Si l’on prend un certificat acheté via Gandi :

On obtient bien une information unique et exploitable.

Pour chaque autorité, quels sont les certificats émis ?

Par exemple :

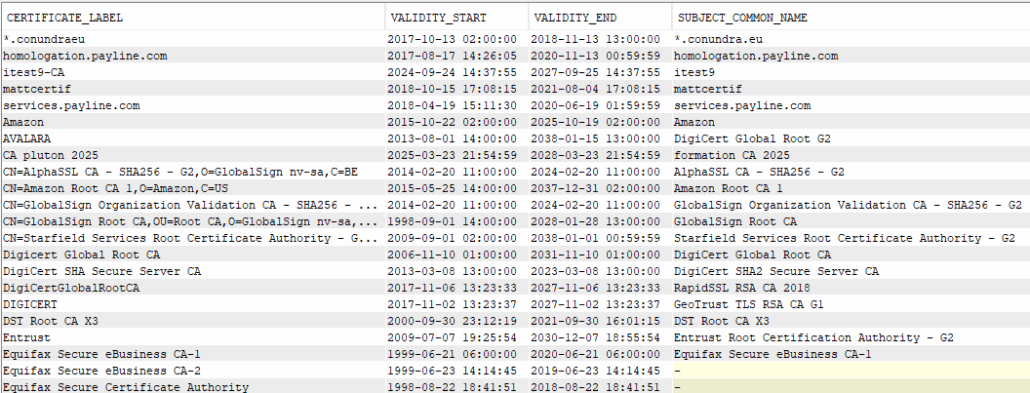

Extrait du résultat :

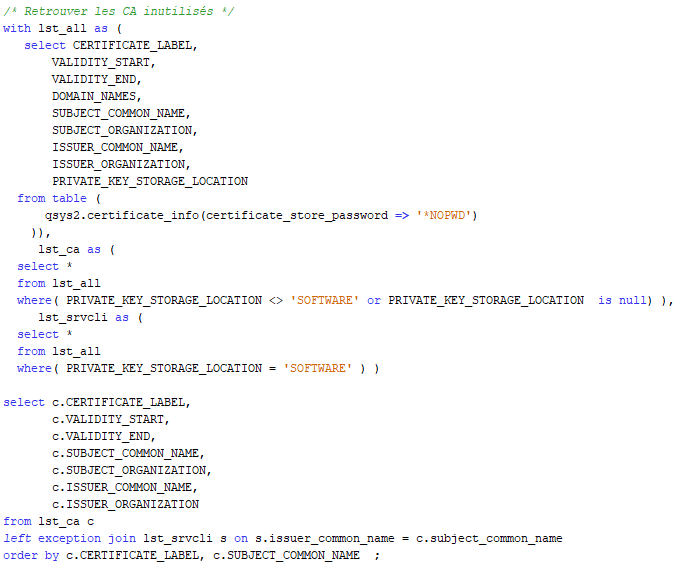

Par extension, quelles sont les autorités inutilisées ?

Produit :

Et le ménage ?

Avec les requêtes précédentes, vous pouvez isoler les certificats et autorités périmés ou les autorités inutilisés (dans notre cas les autorités n’ayant pas généré de certificat). Et vous pouvez donc les supprimer de façon ciblée.

Attention : les autorités et certificats peuvent être utiles et utilisés en dehors des liens vus ici. Ces requêtes permettent donc d’aider à la décision, mais ce n’est pas un automatisme !

Pour aller plus loin

Nous pouvons inclure l’analyse des applications DCM : liens applications/certificats.

Et également utiliser les API RSE pour automatiser la suppression des certificats.

Et rendre nos requêtes récursives pour permettre de suivre une hiérarchie à plus d’un niveau

Voir l’idea soumise pour avoir le lien certificat -> autorité dans la vue qsys2.certificate_info : https://ibm-power-systems.ideas.ibm.com/ideas/IBMI-I-4628

Suite à des demandes multiples, je propose une implémentation de « DUMP » des enregistrements d’une table (plutôt d’un objet *FILE / PF-DTA, que ce soit un PF ou une table).

L’idée est d’obtenir u script SQL contenant les instructions INSERT permettant de reproduire les données dans une autre base.

A l’image de la commande mariadb-dump par exemple (https://mariadb.com/docs/server/clients-and-utilities/backup-restore-and-import-clients/mariadb-dump). C’est un moyen commun de faire des sauvegarde/restauration de la base pour ces technologies.

DMPSQL

Oui, je ne détaille pas ici le processus de mise à jour, c’est classique : téléchargement des images et clés sur ESS, PRUV pour les contrôle etc …

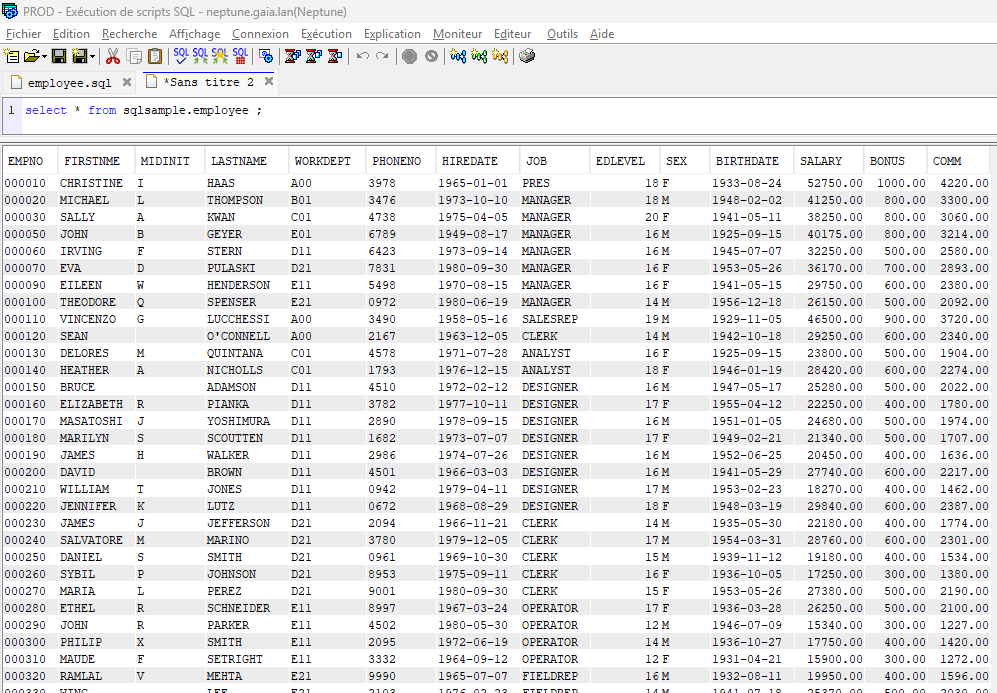

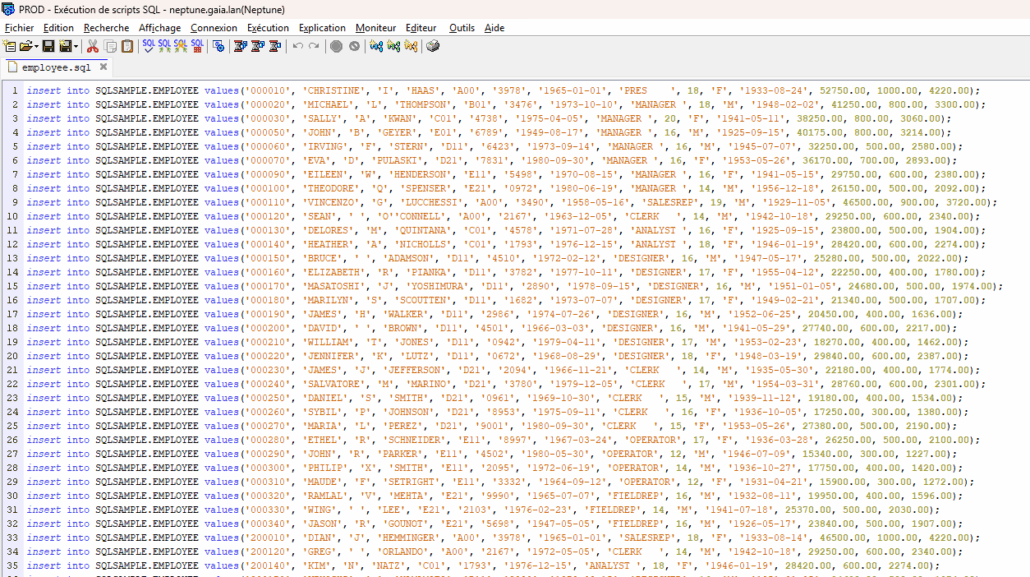

Le fichier SQLSAMPLE/EMPLOYEE est ici produit par :

CALL QSYS.CREATE_SQL_SAMPLE ('SQLSAMPLE')

Cette procédure vous permet de créer et recréer des bases de données à des fins d’exemple et de tests.

Contenu du fichier :

Il s’agit d’une table très classique, représentative de la plupart des données dans nos applications.

Exemple d’usage :

DMPSQL FILE(SQLSAMPLE/EMPLOYEE)

SQLSCRIPT('/home/NB/employee.sql')

Le résultat de notre commande :

Le fichier est en UTF-8 afin de permettre la gestion de l’ensemble des caractères usuels.

Le code est disponible ici : https://github.com/FrenchIBMi/Outils/tree/master/DMPSQL

Usage ?

Cela permettait de répondre à plusieurs demandes.

Premièrement, la réplication de données sans utiliser les commandes de sauvegarde/restauration. Ces dernières nécessitent des droits élevés, alors qu’ici nous ne faisons que manipuler de la donnée.

Deuxièmement, dans le cadre de traitement de journaux (initialement en vue d’une fonction de type CDC), pour permettre d’isoler un enregistrement que l’on souhaite répliquer (avec ou sans transformation) dans une autre table.

Vous trouverez certainement d’autres usages !

Limites

Le code est fourni « as is », pour démonstration.

Quelques limites d’usage actuellement

- Types de colonnes non supportées actuellement : CLOB, BLOB, DATALINK, XML, GRAPHIC, VARGRAPHIC, {VAR}CHAR CCSID 65535

- Pas plus de 16Mo par enregistrement

- On ne gère pas les alias, partitions, IASP

- 250 colonnes maximum

- En cas de multi-membres, seul le premier membre est traité

On peut bien évidemment ajouter de nouvelles fonctionnalités !

N’hésitez pas à donner un feedback, améliorer le code

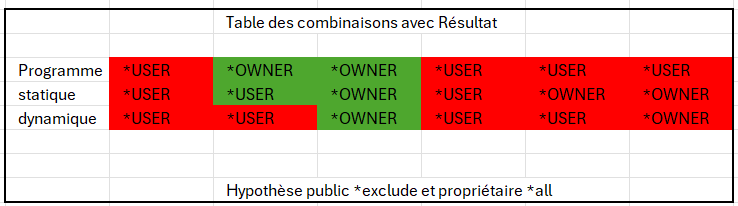

Vous connaissez les programmes en adoption de droit, ce sont des programmes qui s’exécutent avec le droit du propriétaire et non celui du job en cours.

C’est relativement clair sur les accès natifs, mais sur SQL et sur des instructions mixtes c’est pas toujours évident à comprendre

Voici un détail sur les fichiers, on peut agir sur 3 paramètres

un sur la commande de compile ou d’assemblage USRPRF()

2 qui peuvent être fixés par la commande compile ou par les options SQL

EXEC SQL

Set Option

..

UsrPrf = *USER,

DynUsrPrf = *USER,

..

;

On va donc essayer de voir les combinaisons possibles de ces 3 options

Voici notre protocole un programme sqlrpgle et une table en *exclude et la convention *SYS

**free

ctl-opt DFTACTGRP(*NO) ;

//

// CREATE TABLE GDATA/ATSTADOPT (CODE DEC (6 , 0) NOT NULL WITH

// DEFAULT, TEXT CHAR (30 ) NOT NULL WITH DEFAULT)

// droit public *exclude

//

dcl-f

ATSTADOPT

USAGE(*UPDATE:*OUTPUT) usropn

rename(ATSTADOPT:ATSTADOPF) ;

dcl-s sqldta char(100);

//

// Option SQL

//

EXEC SQL

Set Option

Naming = *Sys,

Commit = *None,

UsrPrf = *Owner, // ici

DynUsrPrf = *Owner, // ici

Datfmt = *iso,

CloSqlCsr = *EndMod;

// accès natif

// 2 instructions Lecture + Maj

open(e) atstadopt ;

if not %error() ;

read(e) atstadopt ;

if not %error() ;

dsply (%char(%status) + ‘ accès natif ok’) ;

code = 2 ;

update(e) ATSTADOPF ;

else ;

dsply (%char(%status) + ‘ accès natif ko’) ;

endif ;

else ;

dsply (%char(%status) + ‘ ouverture native ko’) ;

endif ;

//

// sql statique

//

exec sql

UPDATE ATSTADOPT SET CODE = 3 ;

if sqlcode <> 0;

dsply (%char(sqlcode) + ‘ SQL statique ko’) ;

else ;

dsply (%char(sqlcode) + ‘ SQL statique ok’) ;

endif ;

//

// sql dynamique

//

sqldta = ‘UPDATE ATSTADOPT SET CODE = 4’ ;

EXEC SQL EXECUTE IMMEDIATE :SQLDTA ;

if sqlcode <> 0;

dsply (%char(sqlcode) + ‘ SQL dynamique ko’) ;

else ;

dsply (%char(sqlcode) + ‘ SQL dynamique ok’) ;

endif ;

Return ;

Test 1

USRPRF(*user)

UsrPrf = *User,

DynUsrPrf = *User,

call atstadopt

Opération non autorisée sur fichier ATSTADOPT de *LIBL, membre, ou unité

*N.

DSPLY 1217 ouverture native ko

Non autorisé à l’objet ATSTADOPT de GDATA type *FILE.

Non autorisé à l’objet ATSTADOPT dans GDATA, de type *FILE.

DSPLY -551 SQL statique ko

Non autorisé à l’objet ATSTADOPT de GDATA type *FILE.

Non autorisé à l’objet ATSTADOPT dans GDATA, de type *FILE.

DSPLY -551 SQL dynamique ko

Test 2

USRPRF(*owner)

UsrPrf = *User,

DynUsrPrf = *User,

call atstadopt

DSPLY 0 accès natif ok

DSPLY 0 SQL statique ok

Non autorisé à l’objet ATSTADOPT de GDATA type *FILE.

Non autorisé à l’objet ATSTADOPT dans GDATA, de type *FILE.

DSPLY -551 SQL dynamique ko

Test 3

USRPRF(*owner)

UsrPrf = *OWNER,

DynUsrPrf = *OWNER,

call atstadopt

DSPLY 0 accès natif ok

DSPLY 0 SQL statique ok

DSPLY 0 SQL dynamique ok

Test 4

USRPRF(*USER)

UsrPrf = *OWNER,

DynUsrPrf = *USER,

call atstadopt

Opération non autorisée sur fichier ATSTADOPT de *LIBL, membre, ou unité

*N.

DSPLY 1217 ouverture native ko

Non autorisé à l’objet ATSTADOPT de GDATA type *FILE.

Non autorisé à l’objet ATSTADOPT dans GDATA, de type *FILE.

DSPLY -551 SQL statique ko

Non autorisé à l’objet ATSTADOPT de GDATA type *FILE.

Non autorisé à l’objet ATSTADOPT dans GDATA, de type *FILE.

DSPLY -551 SQL dynamique ko

Test 5

USRPRF(*USER)

UsrPrf = *OWNER,

DynUsrPrf = *OWNER,

call atstadopt

Opération non autorisée sur fichier ATSTADOPT de *LIBL, membre, ou unité

*N.

DSPLY 1217 ouverture native ko

Non autorisé à l’objet ATSTADOPT de GDATA type *FILE.

Non autorisé à l’objet ATSTADOPT dans GDATA, de type *FILE.

DSPLY -551 SQL statique ko

Non autorisé à l’objet ATSTADOPT de GDATA type *FILE.

Non autorisé à l’objet ATSTADOPT dans GDATA, de type *FILE.

DSPLY -551 SQL dynamique ko

Remarques

2 petites particularités sur

1) sur Usrprf SQL

*NAMING (la valeur par défaut)

Le profil utilisateur est déterminé par la convention d’appellation. S’il s’agit de la convention *SQL,

USRPRF(*OWNER) est utilisé. S’il s’agit de la convention *SYS, USRPRF(*USER) est utilisé.

2) Option SQL souvent inutile

Si vous n’êtes pas en adoption de droit sur le programme

UsrPrf et DynUsrPrf sont sans effet

Si le programme est en adoption de droit

UsrPrf = *OWNER est implicite

à l’inverse de DynUsrPrf qui doit être à *OWNER pour fonctionner

Une petite requête pour analyser une bibliothèque :

// liste des programmes avec les users d’exécution d’une bibliothèque

SELECT A.PROGRAM_SCHEMA,

a.PROGRAM_NAME,

a.PROGRAM_TYPE,

IFNULL(a.NAMING, ‘*NOSQL’) AS convention,

a.PROGRAM_OWNER,

b.user_profile AS user_program,

IFNULL(A.USER_PROFILE, ‘*NOSQL’) AS user_static,

IFNULL(A.DYNAMIC_USER_PROFILE, ‘*NOSQL’) AS usre_dynamic

FROM qsys2.sysprogramstat a

JOIN QSYS2.PROGRAM_INFO b

ON a.PROGRAM_SCHEMA = b.Program_library

AND a.PROGRAM_NAME = b.PROGRAM_NAME

where A.PROGRAM_SCHEMA = ‘votre bib’;