Vous pouvez désormais mettre des points d’exit pour savoir quand un fichier IFS est ouvert ou fermé

QIBM_QP0L_OBJ_OPEN

QIBM_QP0L_OBJ_CLOSE

le format de data utilisé est le OBOP0100

exemple de programme en CLP

/*-------------------------------------------------------------------*/

/* exit pgm QIBM_QP0L_OBJ_OPEN FMT OBOP0100 */

/* Contrôle ouverture de fichier */

/*-------------------------------------------------------------------*/

pgm (&data &retour)

/* Paramètres */

dcl &data *char 512 /* Variable recue */

dcl &retour *char 4 /* Variable renvoyée */

/* 0 pour OK */

/* 1 pour KO */

/* Variables de travail */

DCL VAR(&USER) TYPE(*CHAR) STG(*DEFINED) LEN(10) +

DEFVAR(&DATA 1)

DCL VAR(&EXT) TYPE(*CHAR) STG(*DEFINED) LEN(8) +

DEFVAR(&DATA 11)

DCL VAR(&TYPE) TYPE(*CHAR) STG(*DEFINED) LEN(10) +

DEFVAR(&DATA 23)

DCL VAR(&FLAG) TYPE(*CHAR) STG(*DEFINED) LEN(4) +

DEFVAR(&DATA 28)

DCL VAR(&IDENT) TYPE(*CHAR) STG(*DEFINED) +

LEN(16) DEFVAR(&DATA 33)

DCL VAR(&PATHL) TYPE(*CHAR) STG(*DEFINED) LEN(4) +

DEFVAR(&DATA 49)

DCL VAR(&PATH) TYPE(*CHAR) STG(*DEFINED) +

LEN(256) DEFVAR(&DATA 53)

dcl &len *dec (5 0)

/* Conversion du path UTF16/UCS2 vers CCSID en cours */

CALL PGM(CVTUCS2) PARM((&PATH) (&PATH))

/* Longueur après conversion / 2 car UCS2 = 2 caractères */

chgvar &len (%BIN(&PATHL) / 2)

/*--------------------------------------------*/

/* Ici Votre traitement */

/*--------------------------------------------*/

SNDUSRMSG MSG('Fichier ' *BCAT %SST(&PATH 1 &LEN) +

*BCAT ', ouvert par ' *BCAT &USER) +

MSGTYPE(*INFO)

/*--------------------------------------------*/

/* Validation de la demande 0 pour OK */

/*--------------------------------------------*/

CHGVAR VAR(%BIN(&retour)) VALUE(0)

endpgm

pour l'attachement du programme au point d'exit

ADDEXITPGM EXITPNT(QIBM_QP0L_OBJ_OPEN)

FORMAT(OBOP0100)

PGMNBR(1)

PGM(PLB/PGMIFS)

THDSAFE(*YES)

REPLACE(*NO)

attention à bien mettre le paramètre THDSAFE(*YES)

Remarque :

Le path du fichier est déclaré en UCS2 ci joint un petit programme de conversion en RPGLE , utile si vous avez choisi d’écrire votre programme en CLLE

**free

// Programme de conversion CVTUCS2

// utf16/UCS2 vers ccsid en cours par défaut

Dcl-pi *N ;

I_zon ucs2(256) ; // soit une chaine de 128

O_zon char(256) ;

End-pi ;

O_zon = I_zon ;

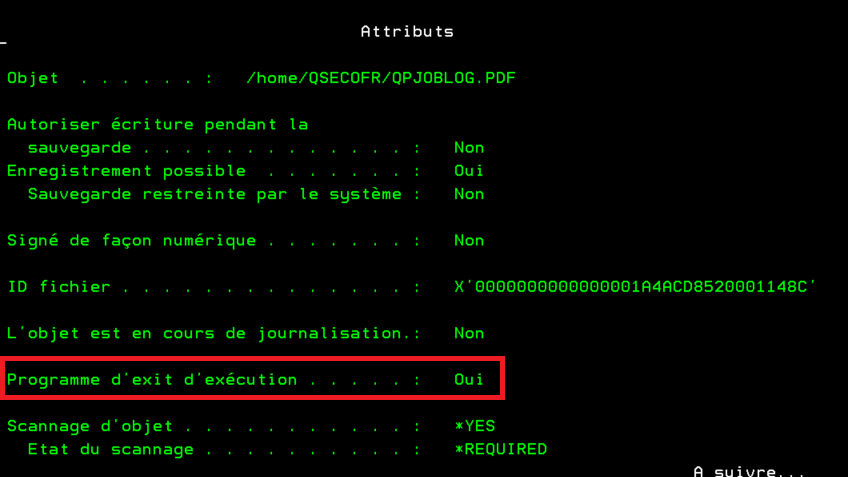

*inlr = *on ;Pour être analysé par le point d’exit vos fichiers doivent avoir l’attribut *RUNEXIT

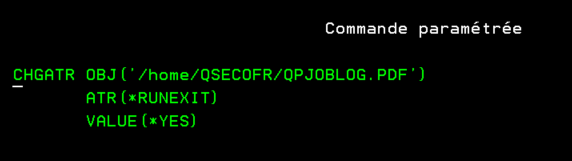

Pour le mettre sur un fichier

CHGATR OBJ(‘/home/QSECOFR/QPJOBLOG.PDF’) ATR(RUNEXIT) VALUE(YES)

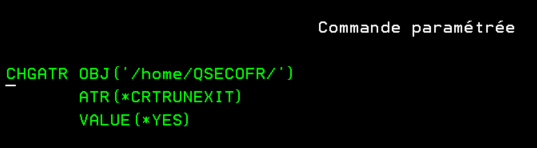

Pour le mettre sur tous les fichiers crées dans votre répertoire

CHGATR OBJ(‘/home/QSECOFR/’) ATR(CRTRUNEXIT) VALUE(YES)

Cette information n’est pas encore disponible dans la vue QSYS2.IFS_OBJECT_STATISTICS